لاقى تقرير السيتيزين لاب «أزمة مرور سيئة» اهتمامًا كبيرًا في الأوساط التقنية ومجموعات النشطاء المدافعين عن حق المستخدم في الخصوصية والاتصال والوصول إلى المعلومات. يفيد التقرير بأن جهاتٍ حكومية وضعت أجهزة تسمى «صناديق وسيطة» (middleboxes) على شبكة الإنترنت المصرية ووظفت عملية «الفحص العميق للحزم» (Deep Packet Inspection) لأهداف مختلفة اخترقت من خلالها خصوصية بيانات المستخدمين. أولها كان حجب مئات من المواقع في 2017، وثانيها جني أرباح مادية عبر تسخير آلافٍ من مستخدمي الإنترنت للمشاركة في عملية تعدينٍ للعملات الرقمية.

ليس هذا التقرير الأول الذي يشير إلى الأنظمة التجسسية التي توظفها الجهات الرسمية المصرية على شبكة الإنترنت في مصر. في 2015، كشف نفس المعمل عن خادم على شبكة الإنترنت تستخدمه جهة استخباراتية غامضة تسمى «الهيئة التقنية للبحوث» لإدارة عمليات التجسس باستخدام نظام FinFisher. في تقرير آخر عام 2016، كشفت مؤسسة أبحاث الخصوصية الدولية بيع شركة Nokia Siemens أنظمةً ومعداتِ اعتراضٍ لذات الهيئة الاستخباراتية. أما تقرير السيتيزين لاب الأخير. فيشير إلى أن هذه الصناديق الوسطية تابعة لشركة Sandvine الكندية.

وصف التقرير أفعال الحكومة المصرية هذه بالـ«مُريبة والمشبوهة». أحاول في هذا المقال أن أفسر لقارئ غير تقني تأثير ممارسات الحكومات في استخدام «الأجهزة الوسيطة» على بنية الشبكة التحتية وسلامة البيانات وعلى حقوق مستخدمي الإنترنت في الاتصال والخصوصية والوصول إلى المعلومات.

بداية، ما معنى الفحص العميق للحُزم «Deep Packet Inspection» وما معنى «تعدين العملات الرقمية»؟

في وضع الاتصال الطبيعي تنظر الموجهات (الراوترز) إلى الحُزم التي تمر من خلالها بحيادية بغض النظر عن محتواها، لكن يسمح الفحص العميق للحزم باعتراضها والاطلاع على ما تحتويه، ومعرفة طبيعة المعلومات المنتقلة وتغييرها. لتقريب الصورة، تخيل أن الحزم التي تخرج من أجهزتنا هي رسائل ورقية. يشبه ما قامت به الجهات المصرية باستخدام «الفحص العميق للحزم» اعتراض أحدهم طريق هذه الرسائل في مكتب بريد، وفتح المغلف وإضافة وتعديل ومحو أجزاءٍ من هذه الرسالة أو تغيير عنوان المرسل.

استخدمت جهات مصرية، بحسب التقرير، هذه الأجهزة لجني الأموال أو ما أسموه «تعدين العملة الرقمية». فكرة تعدين العملة الرقمية يشبه تعدين الذهب، ولكن الفرق أنه بدلا من استخراج الذهب من المناجم باستخدام فأس، فإنك تستخرج العملات الرقمية مثل الـ(Bitcoin) باستخدام عمليات حاسوبية ثقيلة. نستطيع أن نكون جزءًا من عملية التعدين الرقمية التشاركية مقابل مبلغ مادي، بتسخير معالجات أجهزتنا (processors) من خلال تحميل برنامج التعدين على أجهزتنا. لكن، قد تسخّر أطرافٌ لا نعرفها أجهزتنا لتكون جزءًا من عملية التعدين دون علمنا من خلال صفحات وتطبيقات تحتوي على شفرة (Code) خفية تعمل على استغلال معالج الجهاز الذي تمر به.

هل نستطيع، كمستخدمين، تمييز مشاركة أجهزتنا في عمليات تعدين دون علمنا؟

عمليًا، يقتصر إشراك أجهزتنا في عمليات تعدين العملات الرقمية على تسخير معالجات أجهزتنا لهذه العملية دون جهد من صاحب الجهاز. أعراض مشاركة معالجات أجهزتنا بهذه العملية تكمن في بطء واضح عند استخدام المتصفح قد يصل إلى عدم استجابة المتصفح أساسًا، وزيادة فى حرارة المعالج مما يظهر فى زيادة سرعة مروحة التبريد في الكومبيوتر وبالتالي ارتفاع صوتها، واستهلاك أكثر من المعتاد في طاقة بطارية الكومبيوتر أو الهاتف المحمول. يشير التقرير الى أن الجهات المصرية كانت تستهدف الأجهزة التي تدخل على المواقع التي تبدأ عناوينها بـ(http) لأنها لا توظف شهادة أمنٍ تعمي البيانات بين الجهاز وخادم الموقع.

ما مدى تأثير هذه «الصناديق الوسيطة» على آلية عمل شبكة الاتصالات؟ وتجربتنا على الإنترنت؟

بطبيعتها، تقع هذه الأجهزة بين المستخدم وبين الموجهات التابعة لمزود الخدمة المحلي التي توجه الحزم بالنهاية إلى شبكة الإنترنت العالمية. وتقوم هذه الأجهزة بعمل «فحص عميق للحزم» مما يؤخر كل حزمة من الوصول إلينا، بمعنى آخر، يزيد من الكُمون1 (Latency)، وبالتالى يجعل اتصالك بالإنترنت أبطأ. ليست هذه المشكلة الوحيدة؛ تسمح «الصناديق الوسيطة» بحدٍّ أقصى لسرعة البيانات، وفي حال حمّلت المزود أكثر من طاقتها، وهي احتمالية واردة، فإنها تخفض سرعة الإنترنت أكثر. يمكن ربط وجود «الصناديق الوسيطة» التي تستخدم «الفحص العميق للحزم» بأنواع اشتراكات الإنترنت التي لا تعطي حدًا أقصى أو أدنى للسرعة. بدلًا من أن تضطر الشركات المزودة للخدمة -التي توظف هذا النوع من الأجهزة- لشراء أجهزة إضافية لزيادة السرعة، تقوم بتحديد السرعة ومحاسبة المشترك على كمية التحميل. وللأسف هذه الاشتراكات هي الأكثر شيوعًا فى مصر.

هل تستخدم شركات الاتصالات «الفحص العميق للحزم» لأغراض شرعية لها علاقة بصيانة الشبكة؟

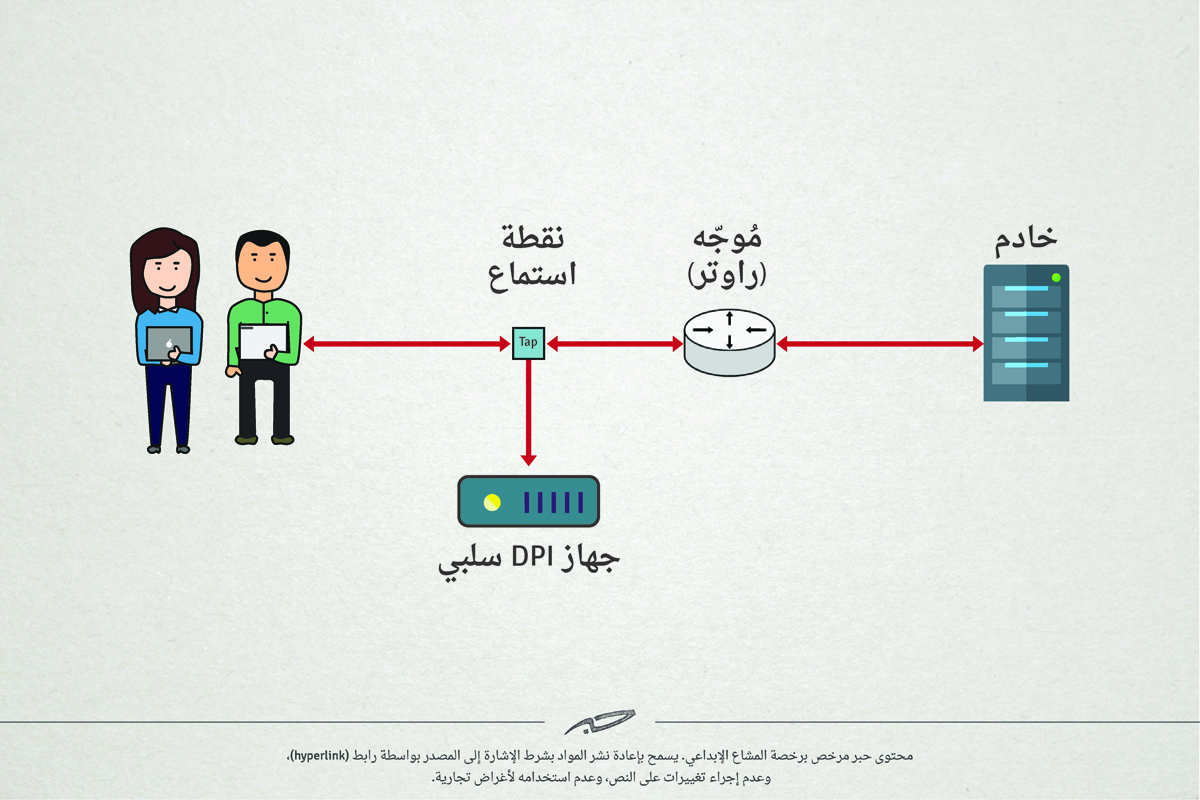

نعم، لكن هذا الاستخدام يكون محدودًا ولا يحتاج أن يفحص كل الحزم، بل يكتفي عادة بفحص نسبة صغيرة ليعرف كيف يحسّن أداء الشبكة، أي أن الغرض الشرعي يكون باستخدام الفحص كأداة إحصائية فقط لمعرفة كيفية تصرف المستخدم في العموم وبدون أي تعديل فى مسار الحزم. بالإضافة إلى أن موقع جهاز الفحص العميق للحزم (DPI) المستخدم لأهداف شرعية لا يكون فى الوسط بين المستخدم والإنترنت بل يتم ربطه بنقطة تسمى (tap)، أو يستمع فقط بدون أن يتوسط عملية الاتصال، أي أنه يأخذ نسخة من الحزم ويحللها دون المساس بالمسار العادي لمرور هذه الحزم، كما تبين الصورة:

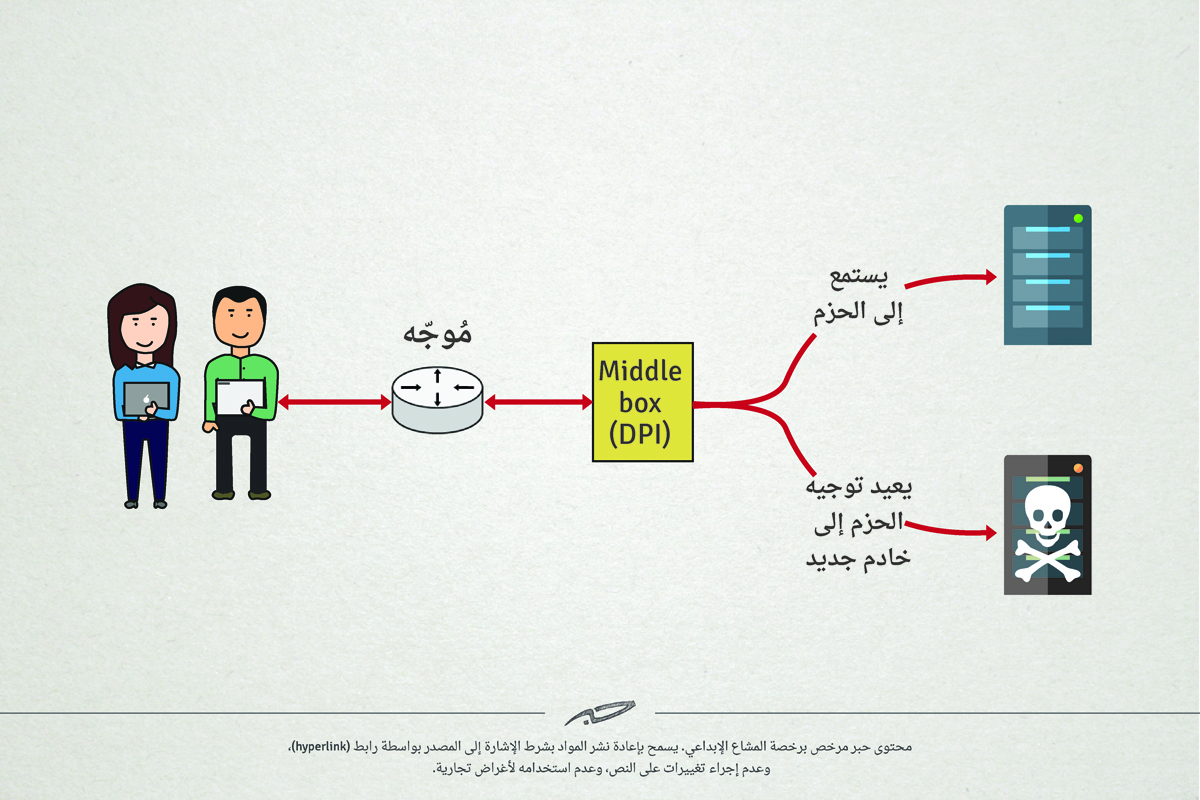

أما الصناديق الوسيطة التي كشف عنها تقرير معمل السيتيزين لاب، فقد وُضعت بين المستخدم والإنترنت كما في الصورة التالية:

لماذا تختار الحكومات استخدام تقنية الـ(DPI) للحجب بدلًا من تقنيات أخرى ذات تكلفة أقل؟

لأن تقنية الـ(DPI) تعطيها إمكانيات أعلى لا توفرها طرقٌ أخرى مثل الـ(DNS poisoning). في الطريقة الأخيرة يقوم مزود الخدمة بالتلاعب بفهرس عناوين الإنترنت لديه ليغير العناوين الرقمية (ip addresses) للمواقع التي يريد حجبها. فعندما يُدخل المستخدم عنوانًا في أعلى متصفحه، يقوم جهازه بإرسال طلب الى فهرس العناوين المحلية لدى مزود الإنترنت، وإن لم يجد هذا العنوان، فإنه يرسل للمتصفح رسالة بعدم وجود العنوان.

أما باستخدام تقنية الـ(DPI) فيتغير اتجاه ومسار الحزم إلى مواقع أخرى أو صفحات محلية، إضافةً إلى أن الـ(DPI) يمنح إمكانياتٍ تجسسية أعلى بكثير.

كما أنه من السهل نسبيًا إثبات الـ(DNS poisoning) تقنيًا، ما قد يمكّن المستخدم من اللجوء إلى القضاء مثلا، أما الـ(DPI) فمن الصعب جدًا إثباته بصورة قانونية.

هل يمكننا كمستخدمين تجنب تسخير أجهزتنا من قبل الحكومات في عمليات التعدين؟ أو التجسس علينا عبر الـDPI؟

لا يقتصر الأمر على التجسس علينا، أو استخدام أجهزتنا دون علمنا، وانخفاض سرعاتها، بل يتجاوز ذلك إلى إتاحة الفرصة لبعض العاملين فى الحكومات للحصول على أموال ليست مسجلة بطريقة شرعية ما يجعلها عرضة للاختلاس، أو الإنفاق على ما تريد الحكومة إخفاءه، أو على رشاوٍ داخلية أو خارجية مثلا.

ولتجنب كل ما سبق، يلزمنا الانتباه إلى بعض المحاذير أثناء التصفح، واستخدام بعض البرامج المساعدة، كما يشير خبير أمن المعلومات محمد الباسط، ونذكر منها:

- تجنب الدخول إلى مواقع تبدأ عناوينها بـ(http)، والتأكد من أنها تبدأ بـ(https). يمكن ضبط ذلك بتحميل البرنامج المساعد (HTTPS Everywhere) على متصفحك لتنبيهك من مواقع الـ(http).

- تحميل برامج تساعد في حجب الإعلانات عن المتصفح مثل (Ad Blocker Plus).

- الدخول إلى الإنترنت عبر شبكة افتراضية (VPN).

- إحكام كلمة سر الراوتر الخاص بالشبكة المحلية (المنزلية أو المكتبية)، وتغيير كلمة السر المبدئية.

- تحميل برامج إيقاف التعدين على المتصفح مثل minerBlock أو Crypto Miner Blocker.

ختامًا، على الرغم من وجود أسباب شرعية لاستخدام الـ(DPI) على الشبكة، لغايات صيانة الإنترنت مثلا، إلا أننا كمستخدمين لا يمكننا التحقق من أن الـ(DPI) لا يستخدم لأهداف أخرى كالتجسس علينا. توجد في البلدان التي تولي أهمية عالية لحقوق المستخدم، جهات رقابية تتحقق من ممارسات شركات الاتصالات على الشبكة، ولكن باعتقادي فإن احتمالية وجود مثل هذه الجهات في البلاد العربية ضعيف. هنا يكون وجود مركز أبحاث أكاديمي مستقل مثل السيتيزن لاب مهم لكشف هذه الممارسات.

بالإضافة إلى الممارسات السابقة، فقد كشف التقرير العلاقة بين شركة الاتصالات والحكومة المصرية. وقد بات من المعروف أن قطاع الاتصالات بالكامل تحت نظر (وسيطرة) الأجهزة الأمنية فى مصر. بجميع الأحوال نعرف أن الجيوش عموما تعتبر السيطرة على اتصالات العدو إحدى أولوياتها، لكن الأمر يعتمد اليوم على من تعتبره هذه الجيوش والأجهزة الأمنية عدوًا.

-

الهوامش

* نور أحمد: خبير أمن بيانات.

1- الكُمون: معيار لقياس سرعة الانترنت وهو الفترة الزمنية التي تحتاجها الحزم حتى تنتقل من مكان الى آخر وتقاس بأجزاء الثانية (miliseconds).